Приветствую, хакеры! Vulnx, это действительно один из топовых OSINT инструментов.

Vulnx - это разведывательный бот авто-инжектор шела, способный обнаруживать уязвимости в нескольких типах Cms, быстрое распознавать CMS, проводить сбор информации и находить уязвимости.

OSINT (Open Source Intelligence) – сбор и анализ информации из публично доступных источников. В нынешних реалиях речь идет в основном про интернет-источники. От русскоязычных экспертов можно услышать термин «интернет-разведка», что по смыслу приравнивается к OSINT.

- Обнаруживает cms (wordpress, joomla, prestashop, drupal, opencart, magento, lokomedia)

- Целевые информационные сборы

- Сбор целевых поддоменов

- Многопоточность по запросу

- Проверки на уязвимости

- Инжектор автоматической оболочки

- Использовать dork searchcher

- Ports Scan высокий уровень

- Dns дамп серверов

- Введите несколько целей для сканирования.

- Листинг Dorks по имени и по ExploitName.

- Экспорт нескольких целей из Dorks в файл журнала.

Установка:

git clone https://github.com/anouarbensaad/vulnx

cd vulnx

bash install.sh

python vulnx.py

Для справки:

python vulnx.py -h

usage: vulnx [options]

-u --url url target

-D --dorks search webs with dorks

-o --output specify output directory

-t --timeout http requests timeout

-c --cms-info search cms info[themes,plugins,user,version..]

-e --exploit searching vulnerability & run exploits

-w --web-info web informations gathering

-d --domain-info subdomains informations gathering

-l, --dork-list list names of dorks exploits

-n, --number-page number page of search engine(Google)

-p, --ports ports to scan

-i, --input specify domains to scan from an input file

--threads number of threads

--dns dns informations gathering

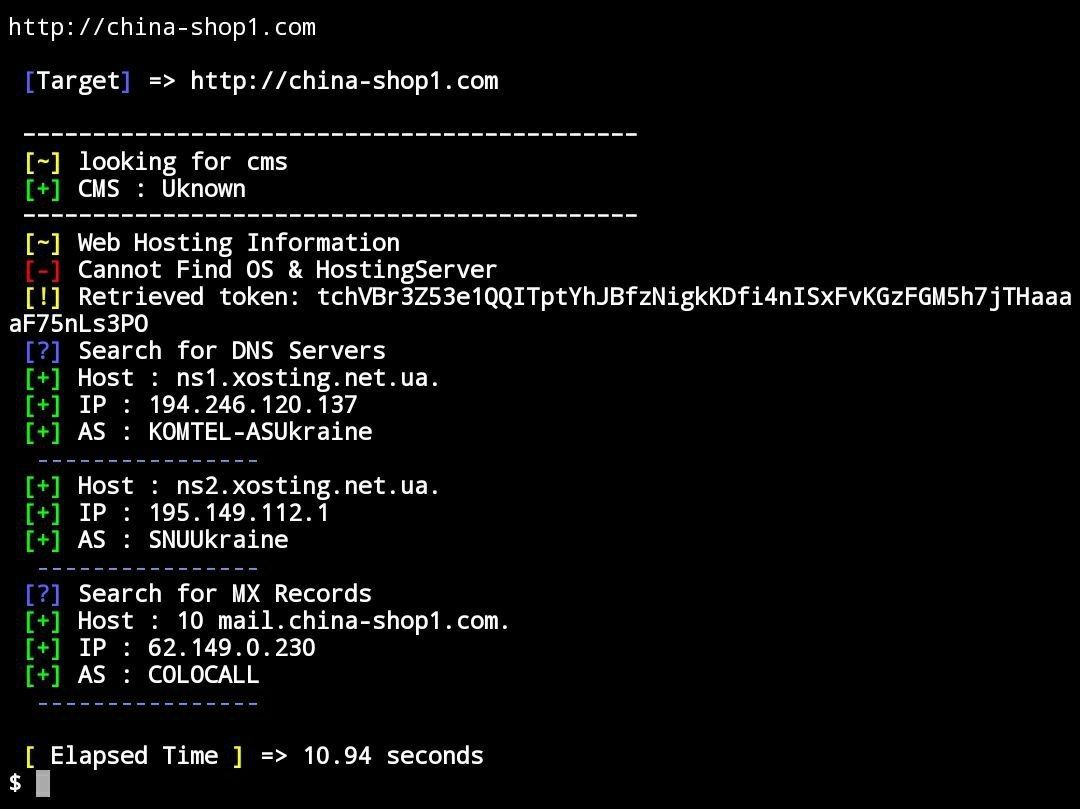

К примеру, сделаем запрос на сайт china-shop1.ru:

vulnx -u http://china-shop1.ru --dns -d

Вот и результат:

Это один из лучших OSINT инструментов, также имеется список эксплойтов, его можно посмотреть тут.

Вся информация предоставлена лишь для ознакомления и не призывает к действиям. Автор не несет ответственности за использование этой информации.